Vad Dropbox Hack kan lära dig om tillståndet för webbsäkerhet

Under den senaste veckan hade Dropbox gjort rubriker över en hack som såg e-postadresser och lösenord på 68 miljoner Dropbox-konton äventyras. För alla Dropbox-användare är det naturligtvis en oro, särskilt om du lagrar något i Dropbox, vare sig det är personligt eller för arbete.

Dina foton, dokument, data mm kan nås utan din kunskap med din emailadress och lösenord som förlorats i det specifika hacket. Den goda nyheten är Det har inte rapporterats om något skadligt att komma ut ur Dropbox-hacket, än så länge. Men det betyder inte att det inte finns något att oroa sig för.

Om Dropbox hack

Låt oss först och främst hämta det här: Dropboxhacket har inte hänt just förra veckan. Mer än 68 miljoner e-postadresser och lösenord är stulna i hacken, ja, men hacken själv hände 4 år sedan tillbaka i 2012.

Snarare än att föreställa sig en Hollywood hackerscen (av vilka många fick hacking fruktansvärt fel) kom hacket att vara på grund av mänskliga fel.

Hackers hade använt användarnamn och lösenord från en annan dataöverträdelse för att logga in på Dropbox-konton. En av dessa konton tillhörde en Dropbox-anställd, vem hade använt samma lösenord för både den överträdda webbplatsen och för deras Dropbox-konto.

Sammantaget hade samma medarbetare en mapp full av dokument som innehåller e-postadresserna till 68.680.741 Dropbox-konton såväl som hashed lösenord. Spel, set och match.

1. Dropbox var inte ensam; LinkedIn hade på samma sätt hackat

Tillbaka i maj 2016 meddelade LinkedIn något som liknar förra veckans Dropbox-hack. De uppmanade LinkedIn-användare att ändra sina lösenord "som en fråga om bästa praxis" efter att ha blivit medvetna om stölden av en uppsättning av e-post och lösenord som hade hänt - du gissade det - 2012.

Om du klickade på den länken i föregående stycke hittar du inget om hur stor en dataförlust detta var trots det känslan av brådska är uppenbart med frekventa uppdateringar till den specifika sidan.

Vad hände var det mer än 117 miljoner LinkedIn-konton påverkades, men det är möjligt att det faktiska numret kan vara så hög som 167 miljoner.

2. Varför återupptas de hackade lösenorden nu?

Datasätten för både Dropbox och LinkedIn är enligt uppgift handlas nu i den mörka banan (eller de var leda till en vecka sedan).

Linkedins uppsättning var ursprungligen till försäljning för $ 2 200 medan Dropbox s går för drygt $ 1200 - både The värdet av dessa dataset minskar ju längre de är där ute, som en gång har majoriteten av användarna ändrat lösenordet, dataseten är av ringa eller inget värde.

Men varför nu? Fyra år efter hack? Det närmaste jag fick svar kommer från Troy Hunt (han nämns ganska lite i det här inlägget, och ganska mycket överallt) som skriver mycket om cybersäkerhet. Jag citerar bara vad han har att säga:

Oundvikligen finns det en katalysator, men det kan vara många olika saker; angriparen beslutar sig slutligen för att tjäna pengar på dem, de själva är riktade och förlorar data eller slutligen handlar det för något annat värde.

3. Hackar och datapumpar händer oftare än alla bryr sig om att erkänna

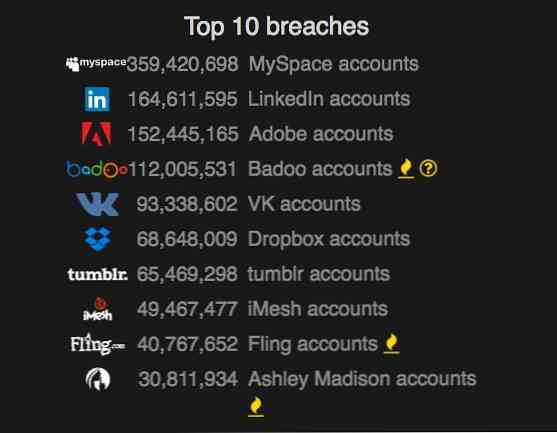

Under läsningen om detta Dropbox-hack kom jag över denna databaskatalog, Vigilante.pw en webbplats som innehåller information om dataöverträdelser. Vid denna skrivning innehåller den fullständiga databasen information om 1470 brott som överstiger 2 miljarder kränkta konton.

Den största av partiet är Myspace hack 2013. Det hack påverkas mer än 350 miljoner konton.

I samma katalog är Dropbox 68 miljoner poster den nionde största i historien om kända datapumpar, hittills; LinkedIn är den femte största, men om numret korrigeras till 167 miljoner istället, skulle det bli den näst största dataförlusten i katalogen.

(Observera att datadumparna för Dropbox och LinkedIn är listade som 2012, istället för 2016.)

Det är dock värt ingenting som den ökända Ashley Madison hacken liksom den spelbyte RockYou hack var inte ingår i katalogen. Så vad händer verkligen där ute är större än vad du ser på webbplatsen.

hasibeenpwned.com är också en annan källa som du kan brukade titta på svårighetsgraden av hack och dataförluster som plågar onlinetjänster och verktyg.

Webbplatsen drivs av Troy Hunt, en säkerhetsexpert som regelbundet skriver om dataöverträdelser och säkerhetsproblem, inklusive om den här senaste Dropbox-hacken. Obs! Sidan kommer också med ett gratis anmälningsverktyg som kommer att varna dig om någon av dina e-postmeddelanden har äventyras.

Du kommer att kunna hitta en lista över pantsatta webbplatser, vars data har konsoliderats till webbplatsen. Här är listan över de 10 bästa överträdelserna (titta bara på alla dessa siffror). Hitta hela listan här.

Fortfarande med mig? Det blir mycket värre.

4. Vid varje dataöverträdelse blir hackare bättre vid att spricka lösenord

Detta inlägg på Ars Technica av Jeremi Gosney är en professionell lösenordskracker värd att läsa. Kort sagt är det det Ju fler dataöverträdelser inträffar desto lättare blir det för hackare att spricka framtida lösenord.

The RockYou hack hände tillbaka 2009: 32 miljoner lösenord i vanlig text läcktes och lösenordskrafter fick en inblick i hur användarna skapar och använder lösenord.

Det var det hack som visade bevis på hur lite trodde vi att välja våra lösenord t.ex. 123456, jag älskar dig, Lösenord. Men ännu viktigare:

The RockYou bryter mot revolutionerad lösenordsprickning.

Få 32 miljoner unhashed, osaltade, oskyddade lösenord upped spelet för professionella lösenord crackers för att även om de inte var de som utförde databrottet, är de nu mer förberedda än någonsin att spricka lösenordshackar när en datadump har uppstått. Lösenorden som erhållits från RockYou-hacket uppdaterade deras lista över ordlistorna med faktiska lösenord som människor använder i verkligheten, vilket bidrar till betydande, snabbare och effektivare sprickbildning.

Efterföljande dataöverträdelser skulle komma: Gawker, eHarmony, Stratfor, Zappos, Evernote, LivingSocial - och med någon hårdvaruuppgradering, det var möjligt för författaren (efter att ha gått ihop med några branschrelevanta lag) att spricka upp till 173,7 miljoner LinkedIn lösenord i enbart 6 dagar (Det är 98% av den fullständiga datasatsen). Så mycket för säkerhet, va?

5. Hashing lösenord - hjälper de?

Det finns en tendens till en webbplats som har upplevt en dataöverträdelse för att ta upp orden hashed lösenord, saltade lösenord, hashalgoritmer och andra liknande termer, som om att berätta att dina lösenord är krypterad, och ergo ditt konto är säkert (YEY). Väl…

Om du vill förstå vad hashing och saltning är hur de fungerar och hur de blir knäckta, det här är en bra artikel att läsa upp.

Med risken att förenkla koncepten går här:

- Hash-algoritmer Ändrar ett lösenord för att skydda det. En algoritm döljer lösenordet så att det inte är lätt igenkänt av en tredje part. Men hash kan knäckas med ordbordsattacker (som är där punkt 6 kommer in) och brutta våldsattacker.

- Saltning lägger till en slumpmässig sträng till ett lösenord innan det är hashed. På detta sätt, även om samma lösenord har hashed två gånger, kommer resultatet att vara annorlunda på grund av saltet.

Kommer tillbaka till Dropbox hack, hälften av lösenorden är under SHA-1-hash (salter ingår inte, vilket gör dem omöjliga att spricka) medan den andra hälften är under bcrypt-hasen.

Denna blandning indikerar en övergång från SHA-1 till bcrypt, vilket var ett steg före sin tid, eftersom SHA1 är mitt i att fasas ut sen 2017, att ersättas med SHA2 eller SHA3.

Med det sagt är det viktigt att förstå att "hashing är en försäkring" som bara saktar ner hackare och crackers. Även om dessa tillagda skydd gör lösenord "svår att avkoda", det betyder inte att de är omöjliga att spricka.

I bästa fall har isen och saltningen bara köpa användar tid, tillräckligt för att ändra sina lösenord för att förhindra överföring av sitt konto.

6. Efterdyningarna av hackar (dataöverträdelser)

(1) Hackar kan vara relativt godartade som Dropbox-hacken eller ha förödande resultat som Ashley Madison-dataöverträdelsen.

I den senare läcktes 25GB data inklusive hemadresser, kreditkortstransaktioner och sökhistorik för sina användare. På grund av webbplatsens natur fanns det många fall av offentlig skamning, utpressning, utpressning, skilsmässor och till och med självmord.

Hacket avslöjade också skapandet av falska konton och användningen av chatbots för att locka betalande kunder att registrera sig för ett konto.

(2) Hackar också visa vår likgiltighet när du väljer lösenord - det vill säga tills ett brott har inträffat.

Vi har etablerat detta när vi diskuterar RockYou-överträdelsen i # 4. Om du har en massa viktiga data som flyter runt på webben är det en bra idé att använd en lösenordshanteringsapp. Och aktivera tvåstegs autentisering. Och Återanvänd aldrig lösenord som har varit i en dataöverträdelse. Och se till att andra personer du jobbar med anta samma säkerhetsåtgärder.

Om du vill ta det ytterligare ett steg, anmäla dig till ett anmälningsverktyg som varnar dig när din e-post är involverad i en överträdelse.

(3) Hackar visar en webbplats likgiltighet för att skydda användarlösenord och data.

I fallet Dropbox vs LinkedIn kan du se Dropbox tog bättre, mer beräknade åtgärder för att minimera skadorna från en dataöverträdelse så här.

Dropbox använde bättre ishals- och saltmetoder, skickade e-postmeddelanden till användare som uppmanade dem att ändra sina lösenord så snart som möjligt, erbjuder tvåfaktorsautentisering och Universal 2nd Factor (U2F) som använder en säkerhetsnyckel och gjort personalpolicyändringar (Dropbox-anställda nu använd 1Password för att hantera sina lösenord, lösenord för företagskonto kan inte längre återanvändas och alla interna system är på 2FA).

För en sammanfattning av vad LinkedIn gjorde, är den här artikeln kanske en mer noggrann och lämplig läsning.

Avslutar

För att vara uppriktig har det blivit en ögonöppnande och skrämmande upplevelse att lära sig allt detta bara från att studera Dropbox-hacket. Vi, den allmänna befolkningen, kraftigt underskatta behovet av unika och starka lösenord även efter att ha fått höra flera gånger för att aldrig dela eller upprepa lösenord, eller använd ordlistor i dem.

Om dina data påverkades av Dropbox-hacket, gör du nödvändiga försiktighetsåtgärder för att skydda din personliga information. Lägg lite ansträngning i dina lösenord eller få en lösenordshanterare. Åh, och band över din bärbara kamera eller webbkamera när den inte används. Du kan aldrig vara för försiktig.

(Omslagsfoto via GigaOm)