Förpackning och användning av verktygen tillsammans

Vi är i slutet av vår SysInternals-serie, och det är dags att sätta upp allt genom att prata om alla de små verktyg som vi inte täckte genom de första nio lektionerna. Det finns definitivt många verktyg i detta kit.

SCHOOL NAVIGATION- Vad är SysInternals Tools och hur använder du dem?

- Förstå Process Explorer

- Använda Process Explorer för att felsöka och diagnostisera

- Förstå Process Monitor

- Använda Process Monitor för att felsöka och hitta registerhackar

- Använda Autoruns att hantera startprocesser och skadlig kod

- Använda BgInfo för att visa systeminformation på skrivbordet

- Använda PsTools för att styra andra datorer från kommandoraden

- Analysera och hantera dina filer, mappar och enheter

- Förpackning och användning av verktygen tillsammans

Vi har lärt oss hur du använder Process Explorer för att felsöka oturliga processer på systemet, och Process Monitor för att se vad de gör under huven. Vi har lärt oss om Autoruns, ett av de kraftfullaste verktygen för att hantera malwareinfektioner och PsTools för att styra andra datorer från kommandoraden.

Idag kommer vi att täcka de återstående verktygen i satsen, som kan användas för alla möjliga ändamål, allt från att titta på nätverksanslutningar för att se effektiva behörigheter på filsystemobjekt.

Men först går vi igenom ett hypotetiskt exempel scenario för att se hur du kan använda ett antal verktyg tillsammans för att lösa ett problem och göra lite forskning om vad som händer.

Vilket verktyg ska du använda?

Det finns inte alltid bara ett verktyg för jobbet - det är mycket bättre att använda dem alla tillsammans. Här är ett exempel scenario för att ge dig en uppfattning om hur du kan ta itu med undersökningen, även om det är värt att notera att det finns några sätt att räkna ut vad som händer. Detta är bara ett snabbt exempel som hjälper till att illustrera, och är inte en exakt lista över steg att följa.

Scenario: Systemet körs långsamt, misstänkt skadlig kod

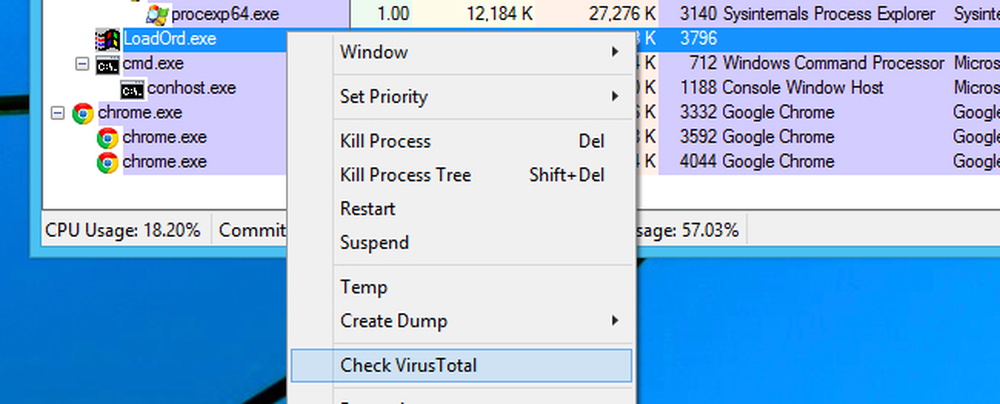

Det första du bör göra är att öppna Process Explorer och se vilka processer som använder resurser på systemet. När du har identifierat processen bör du använda de inbyggda verktygen i Process Explorer för att verifiera vad processen faktiskt är, se till att det är legitimt och eventuellt skanna den processen för virus med hjälp av den inbyggda VirusTotal integrationen.

Denna process är faktiskt ett SysInternals-verktyg, men om det inte var så skulle vi kolla på det.

Denna process är faktiskt ett SysInternals-verktyg, men om det inte var så skulle vi kolla på det. Notera: Om du verkligen tror att det kan vara skadlig programvara, är det ofta användbart att koppla från eller inaktivera internetåtkomst på den maskinen medan du felsöker, även om du kanske vill göra VirusTotal-sökning först. Annars kan skadlig programvara hämta mer skadlig kod, eller överföra mer av din information.

Om processen är helt legitim, döda eller starta om den förekommande processen, och korsa fingrarna så att det var en fluke. Om du inte vill att processen ska startas längre kan du antingen avinstallera den eller använda Autoruns för att stoppa processen från laddning vid start.

Om det inte löser problemet kan det vara dags att dra ut Process Monitor och analysera de processer som du redan har identifierat och ta reda på vad de försöker komma åt. Det här kan ge dig ledtrådar till vad som verkligen händer - kanske försöker du få åtkomst till en registernyckel eller fil som inte existerar eller det inte har tillgång till, eller kanske det bara försöker kapa alla dina filer och gör mycket sketchy saker som att få tillgång till information som det förmodligen inte borde, eller skanna hela din enhet utan bra skäl.

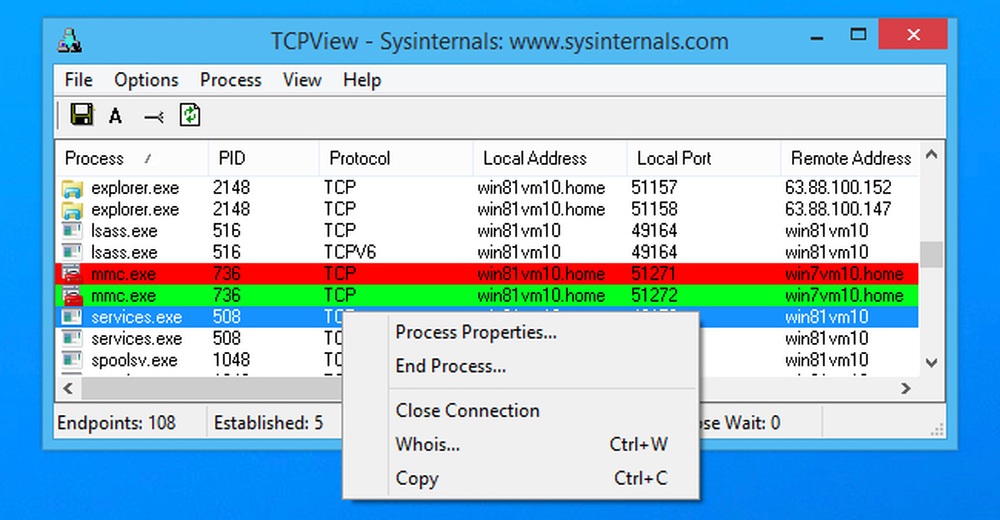

Dessutom, om du misstänker att programmet är anslutet till något som det inte borde, vilket är mycket vanligt vid spionprogram, skulle du dra ut TCPView-verktyget för att kontrollera om det är fallet.

Vid denna tidpunkt kan du ha bestämt att processen är skadlig kod eller vid crapware. Hur som helst vill du inte ha det. Du kan springa igenom avinstallationsprocessen om de finns listade i listan över avinstallationsprogram på kontrollpanelen, men många gånger är de inte listade eller inte rengöras ordentligt. Det här är när du drar ut Autoruns och hittar alla ställen som programmet har anslutit till start, och nuke dem därifrån och sedan koda alla filer.

Att köra en fullständig virussökning av ditt system är också till hjälp, men låter vara ärlig ... de flesta crapware och spionprogram installeras trots att antivirusprogram installeras. Enligt vår erfarenhet kommer de flesta anti-virus gärna att rapportera "helt klart" medan din dator knappt kan fungera på grund av spionprogram och crapware.

TCPView

Det här verktyget är ett bra sätt att se vilka applikationer på din dator som ansluter till vilka tjänster via nätverket. Du kan se merparten av den här informationen på kommandotolken med hjälp av netstat eller begraven i gränssnittet Process Explorer / Monitor, men det är mycket lättare att bara öppna TCPView och se vad som är anslutet till vad.

Färgerna i listan är ganska enkla och liknar de andra verktygen - ljusgrön betyder att anslutningen bara visade upp, rött betyder att anslutningen stängs och gul betyder att anslutningen ändras.

Du kan också titta på processegenskaperna, avsluta processen, stänga anslutningen eller dra upp en Whois-rapport. Det är enkelt, funktionellt och mycket användbart.

Notera: När du först laddar TCPView kan det hända att du ser ett antal anslutningar från [Systemprocess] till alla typer av internetadresser, men det är vanligtvis inget problem. Om alla anslutningar är i TIME_WAIT-tillståndet betyder det att anslutningen är stängd och det finns ingen process att koppla till, så de borde vara uppdelade på PID 0 eftersom det inte finns någon PID att tilldela den till.

Det händer vanligtvis när du laddar upp TCPView efter att ha anslutit till en massa saker, men den ska gå iväg när alla anslutningar är stängda och du håller TCPView öppen.

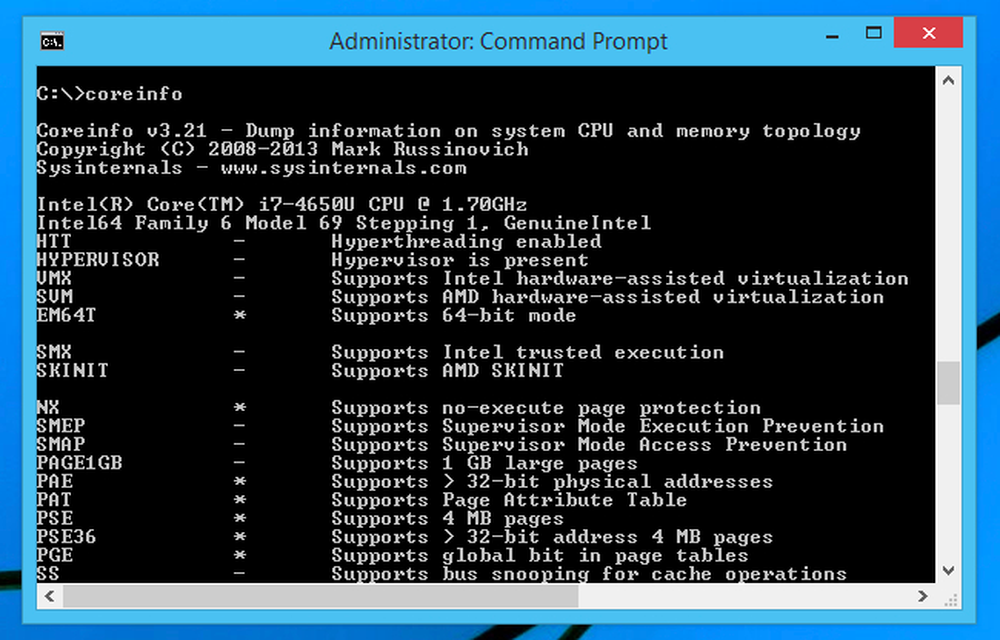

Coreinfo

Visar information om systemets CPU och alla funktioner. Någonsin undrat om din CPU är 64-bitars eller om den stöder hårdvarubaserad virtualisering? Du kan se allt det och mycket, mycket mer med coreinfo-verktyget. Det här kan vara mycket användbart om du vill se om en äldre dator kan köra 64-bitarsversionen av Windows eller inte.

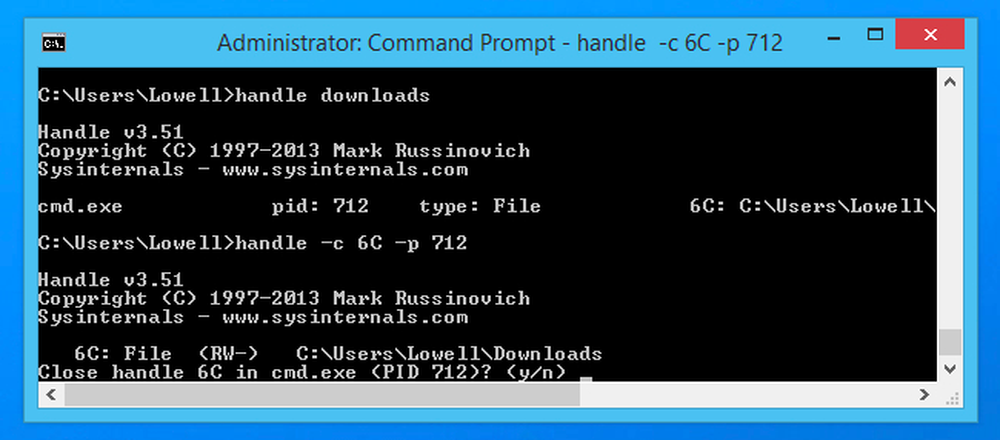

Hantera

Det här verktyget gör detsamma som Process Explorer gör - du kan snabbt söka för att få reda på vilken process som har ett öppet handtag som blockerar åtkomst till en resurs eller från att radera en resurs. Syntaxen är ganska enkel:

hantera

Och om du vill stänga handtaget kan du använda den hexadecimala handtagskoden (med -c) i listan i kombination med process ID (-p-omkopplaren) för att stänga den.

hantera -c-p

Det är förmodligen mycket lättare att använda Process Explorer för den här uppgiften.

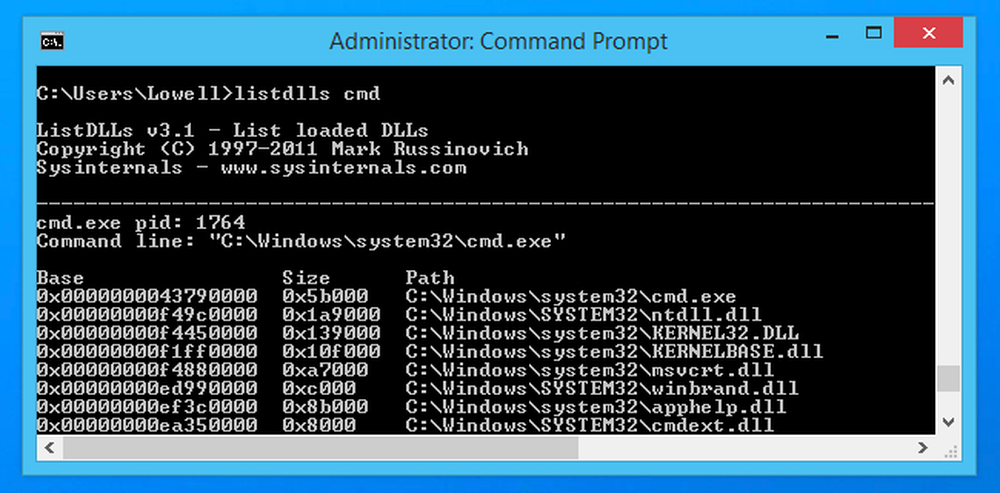

ListDlls

Precis som Process Explorer, listar det här verktyget de DLL som laddas som en del av en process. Det är mycket lättare att använda Process Explorer, förstås.

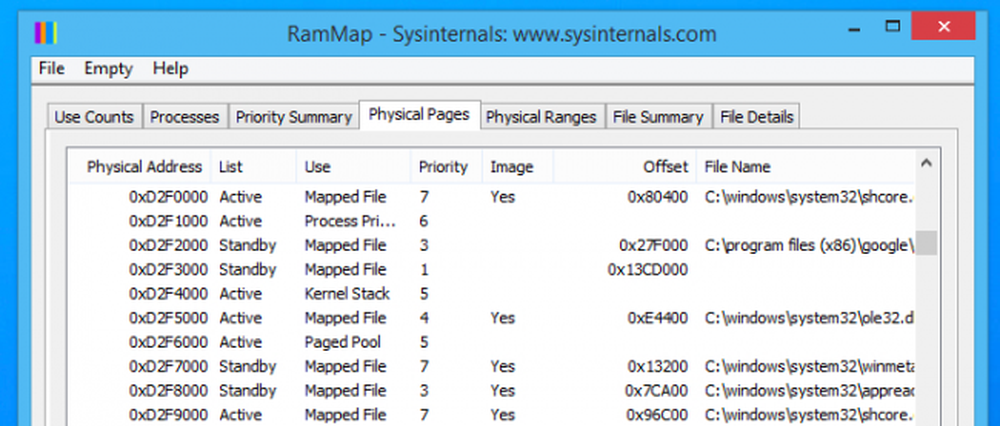

RamMap

Det här verktyget analyserar din fysiska minnesanvändning, med massor av olika sätt att visualisera minnet, inklusive av fysiska sidor, där du kan se platsen i RAM som varje körbar laddas i.

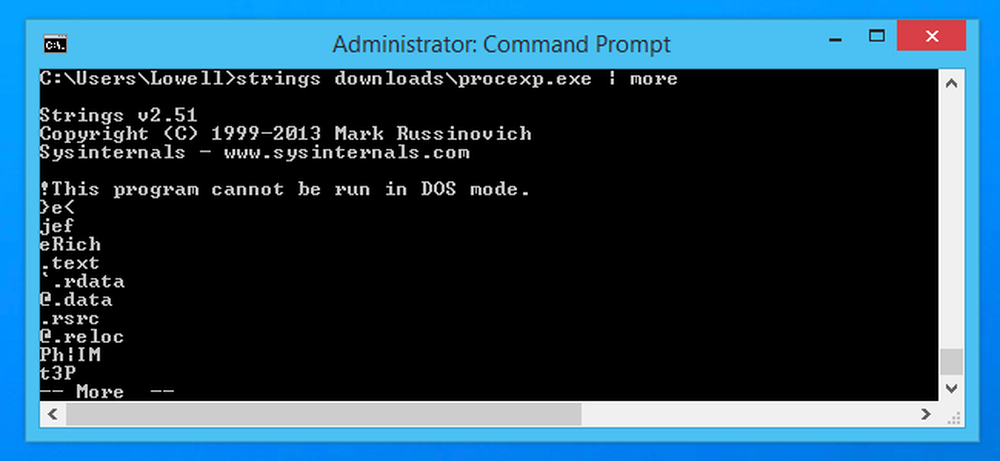

Strängar hittar mänsklig läsbar text i Apps och DLLs

Om du ser en konstig webbadress som en sträng i något mjukvarupaket, är det dags att oroa dig. Hur skulle du se den konstiga strängen? Använda strängverktyget från kommandotolken (eller använd funktionen i Process Explorer istället).

Nästa sida: Konfigurera automatisk inloggning och ShellRunAs